Как обнаружить программу слежения у себя на рабочем компьютере

Я, автор данной статьи, долгое время искал в Интернете хотя бы более менее сносное пособие по поиску программ отслеживания на рабочих компьютерах, но не нашел ничего исчерпывающего, поэтому считаю, что подобная статья должна быть, и в ней должны быть затронуты все аспекты этой темы. Как специалист в данной области, я обладаю некоторыми знаниями, которыми могу поделиться и уверен, что они обязательно кому-нибудь будут полезны в целях общей осведомленности, а то и предостережения от необдуманных действий.

Итак, начнем с самых основ…

Что такое программы мониторинга сотрудников?

Идея мониторить рабочие компьютеры сотрудников относительно не нова и в мире существуют сотни программ и приложений, позволяющих в той или иной мере решать эту задачу. Только в этом списке их 129.

Однако новую жизнь подобное ПО получило в период пандемии COVID-19. По исследованию Top10VPN в марте-апреле 2020 года популярность программ для мониторинга сотрудников выросла на 80% по сравнению с теми же месяцами предыдущего года. Это и немудрено: отпуская сотрудников на удаленку, многие руководители хотели быть уверенными, что оказавшись без присмотра те попросту не перестанут работать.

В целом, если говорить о программах, следящих за вами на работе, то их можно отнести к трем категориям.

Time Tracking Software – дословно: программы учета рабочего времени. Они следят за вашей дисциплиной, как вовремя вы включаете и отключаете свой рабочий компьютер, какие сайты и программы запускаете, также подобное ПО можем делать периодические скриншоты вашего рабочего стола, а также вести учет работы в проектах и над отдельными задачами. Также тайм-трекер может использоваться для индивидуального тайм-менеджмента. Яркий пример тайм-трекера – Toggle.

Employee Monitoring Software (в народе Bossware) – это уже настоящий плохиш, который мониторит не только сайты, которые вы посещали, но и сливает все ваши переписки шефу (имейл-мониторинг), записывает все ваши действия на ПК (видеозапись экрана), а также устанавливает правила, при нарушении вами которых тут же стучит начальству (автоуведомления). Ярчайший пример такого ПО – Kickidler.

DLP (Data Leak Protection) Software – это программное обеспечение больше направлено на защиту сети, корпоративных данных внутри компании от внутренних злоумышленников (инсайдеров), но также может передавать данные о ваших действиях начальству. Оно следит за всеми передаваемыми вами файлами, установленными приложениями и другими действиями, тут же информируя службу безопасности о подозрительных операциях. Яркий пример DLP — Endpoint Protector.

Принцип работы программ мониторинга сотрудников

Для того чтобы программа слежения получила доступ к вашему ПК, ее туда нужно установить. То есть, говоря научным языком, инсталлировать агент программы на ваш ПК, чтобы он начал собирать с него информацию. Да-да, программа должна быть именно инсталлирована, нет никаких, например, браузерных трекеров. Поэтому будьте спокойны, если вы работаете с домашнего личного ПК, никто туда без вашего ведома не поставит программу слежки. А если и сделает это какими-либо хакерскими методами, то это уже будет квалифицироваться, как уголовно наказуемое преступление. Оно ему надо?

Если же вы работаете в офисе или работаете из дома, но вам был выдан специальный рабочий ПК, то на нем вполне может быть установлена программа мониторинга. Как ее обнаружить и что делать с этим дальше, я и расскажу в этой статье.

Бывают еще случаи, когда работодатель сам предупреждает сотрудников о слежке и требует подписать соответствующий договор, но тогда все просто – за вами точно следят и вам не нужно читать данную статью.

Ну, и стоит также упомянуть про работу на виртуальном рабочем столе на терминальном сервере. Если это ваш случай, то узнать, мониторит ли вашу сессию работодатель будет практически невозможно.

Имеет ли право работодатель следить за сотрудниками

Исходя из законодательства почти всех стран, исключая разве что частично Португалию, имеет. Правда он обязан включить этот пункт в договор. Однако не все работники внимательно читают свой трудовой договор и формулировки в нем могут быть весьма размытыми.

Кроме того, если речь идет о рабочем ПК сотрудника, который является собственностью компании, то работодатель имеет право делать с ним все, что хочет, если это не является вмешательством в личную жизнь сотрудников. Пример: намеренное распространение личной информации о сотруднике, добытой при помощи средств мониторинга. Такое действие уже может повлечь за собой судебное преследование работодателя.

Итак, перейдем к основной теме статьи и расскажем, как же можно обнаружить программу слежки на своем рабочем компьютере.

Как узнать, что кто-то мониторит ваш компьютер на работе?

Как узнать, что ваш работодатель установил программу мониторинга сотрудников на ваш компьютер, будь то Bitcop, Staffcop, Hubstaff, ActivTrak, Time Doctor, Teramind, Insightful или тот же Kickidler – давайте разбираться.

Способ №1 – Пресловутый Ctrl+Alt+Del

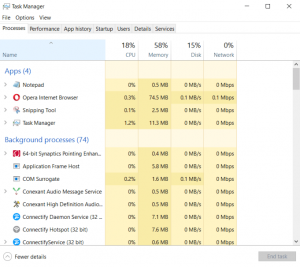

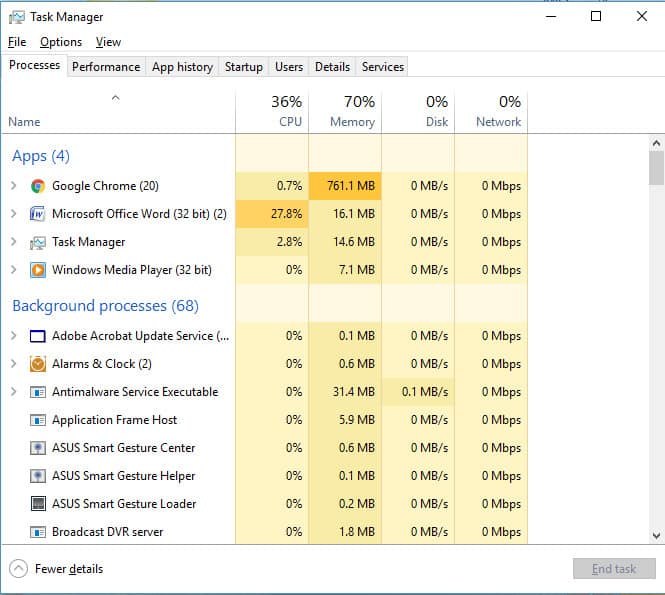

Самый банальный способ – вызвать диспетчер задач, нажав три заветные клавиши и в Процессах или в Службах найти подозрительные приложения, загуглить их названия и выяснить, какая программа у вас установлена.

Если у вас не Windows, а Mac, то задача тоже решаема. Вместо диспетчера задач есть Activity Monitor, который вы можете вызвать из поиска Spotlight (нажмите Cmd + Space , чтобы вызвать Spotlight).

Однако это не самый надежный способ, сразу по ряду причин.

Минусы этого способа

С очень большой долей вероятности у вас попросту нет админских прав на своем рабочем ПК. Без них вы не сможете вызвать диспетчер задач и также не сможете отследить подозрительные Процессы или Службы.

Некоторые программы мониторинга сотрудников, например, уже вышеупомянутый Kickidler, обладают возможностью тихой установки и не будут видны в диспетчере задач.

Процессов и Служб всегда очень много. Кроме всего прочего, этот метод довольно трудоемкий.

Опытный админ всегда сможет замаскировать подобное ПО под системный процесс или службу.

Способ №2 – Командная строка

Этот способ позволит вам узнать, какие приложения на вашем ПК имеют возможность передачи данных в Интернет.

Запускаем командную строку от имени Администратора, в открывшемся окне вводим команду [netstat –b –n], и смотрим список приложений. Исключаем знакомые, вроде Chrome.exe и Telegram.exe, проверяем незнакомые при помощи гугления.

Аналогом командной строки для macOS является, конечно же, терминал, который вы также можете найти через Spotlight. Здесь у вас есть множество вариантов, например OSXDaily: Введите: [ lsof -nPi | cut -f 1 -d “ “| uniq | tail -n +2 ], чтобы увидеть название каждого приложения, которое хочет выйти в Интернет.

Минусы этого способа

Опять же – если у вас нет прав админа, то этот способ вам будет недоступен.

Если вы работаете в локальной сети – то снова мимо, да и обычно в таких компаниях мало у кого есть админские права.

Опытный админ легко сможет замаскировать программу и в этом случае.

Способ №3 – Антишпионское ПО

Еще один проверенный метод обнаружения программ для слежки – специальные антишпионские и антивирусные утилиты. Пример — Emsisoft Emergency Kit. Это бесплатный антивирусный сканер, который не требует инсталляции на ваш ПК, поскольку запускается с флешки. Он легко обнаруживает шпионское ПО, троянов, червей и прочих кейлоггеров. То что нам и нужно.

Программы мониторинга находят и обычные антивирусы, однако, как правило, агенты этих программ добавляются в исключения админами. А вот ваш собственный антивирь – это выход. Но этот способ тоже имеет ряд недостатков.

Минусы этого способа

Как и говорилось, корпоративный антивирус не покажет, что на вашем ПК установлено ПО для мониторинга, зато обязательно сообщит, что вы запустили стороннее ПО на оборудовании компании. Даже если оно антишпионское. Это может обернуться для вас неприятным разговором со Службой безопасности, а то и с HR.

Многие DLP системы (в т.ч. упомянутый Endpoint) не работают на уровне пользователя или системы ОС. Так что вы их попросту не найдете.

Способ №4 – мониторинг траффика

На мой взгляд самый безопасный и надежный метод, но тоже не без изъяна.

Устанавливаете программу для мониторинга траффика, например, Glasswire. Программа бесплатна и покажет вам весь исходящий трафик с вашего компьютера.

Поэкспериментируйте, попробуйте отключить на время компьютер от Интернета или от корпоративного IP. Включите обратно и наблюдайте, что произойдет. Если началась мощная передача данных – значит вас мониторят. Чтобы окончательно убедиться в этом – посмотрите, какое приложение передает данные, выполнив в Интернете поиск по названию. Антивирусы и прочее защитное ПО тоже передают данные, но в значительно меньших объемах. Этот метод сработает, если программа мониторинга кэширует данные при выключенном Интернете.

Некоторые программы мониторинга и контроля сотрудников передают данные на Сервер постоянно, а некоторые – только в назначенное время, например, ночью. Если у вас ночью происходят всплески исходящего трафика – за вами следят.

Минусы этого способа

Опять же – нужны админские права для установки приложения.

Если ваш компьютер мониторят, то через ту же программу мониторинга ваш работодатель сможет отследить запуск не относящегося к работе приложения.

Способ №5 – социальная инженерия

В вашей компании наверняка есть люди, которые знают о том, какое ПО используется в организации рабочих процессов, в том числе и ПО для мониторинга сотрудников. Это может быть бухгалтер, который оплачивал покупку ПО или технический специалист, который занимался непосредственно внедрением или HR, который получает отчеты по продуктивности сотрудников и отделов. Наладьте с ними доверительные отношения и они вам все расскажут. Или намекнут.

Минусы этого способа

Как таковых нет, только стоит ли это все затраченных усилий. Проще всего соблюдать те правила, о которых расскажу далее и ни о чем не беспокоиться.

Другие способы обнаружить программу мониторинга

Есть еще менее эффективные способы найти шпионскую программу на вашем компьютере, например: проверить, у каких приложений есть доступ к вашей вебкамере (не все программы мониторинга это делают), проверить папку Program Files (админ может подменить папку установки), посмотреть, какие приложения добавлены в исключения в вашем антивирусе (если у вас есть такие права), сделать то же самое с Брандмауэром (аналогично), для полноты картины я их тоже упомянул. Всё.

Что делать, если ваш рабочий компьютер мониторят

Используйте рабочий ПК только для работы

Как бы банально это ни звучало, но это самая разумная реакция на мониторинг со стороны работодателя. Не ведите личные переписки на рабочем ПК, не просматривайте развлекательный контент, и, что особенно важно, не вводите на рабочем ПК пароли от личных аккаунтов и данные банковских карт. Для личных целей используйте телефон, не подключенный к корпоративному вайфаю. Это правило рекомендую соблюдать даже если вы уверены, что ваш работодатель не использует ПО для мониторинга сотрудников.

Не храните личные файлы на рабочем компьютере

Этот совет дополняет предыдущий. Ни в коем случае не храните свои личные файлы на рабочем ПК, будь то физический диск или облачные сервисы. Для этого есть личные девайсы.

Не заходите на сайты по поиску работы с рабочего ПК

Просто помните, что триггеры автоматических уведомлений в первую очередь настроены на подобные сайты и ваш работодатель немедленно узнает о подобном инциденте. Все это можно делать в личном телефоне, предварительно отключившись от корпоративного вайфая.

Не пытайтесь удалить программу мониторинга

Казалось бы, самое очевидное решение, но есть одно большое НО. Ваш работодатель об этом немедленно узнает и всего скорей вам придется общаться с отделом HR.

Попробуйте договориться с работодателем

Скажите, что не против мониторинга своего рабочего компьютера, но хотели бы установить обоюдные правила. Например, по законодательству, каждый сотрудник имеет право каждый 2 часа делать 15 минутные перерывы. На что их тратить – на прогулку или чтение новостей – также дело сотрудника.

Извлекайте пользу из мониторинга

Вам больше не нужно никому доказывать, что вы работаете в поте лица и сетовать, что это никто не замечает. Если на вашем компьютере установлен трекер рабочего времени и работодатель видит, как много вы работаете, то это можно использовать как дополнительный аргумент для продвижения по службе или прибавки к зарплате.

Конечно же, это сработает только в том случае, если вы хай перформер. Если же вы работаете по 2-3 часа в день, то, возможно вам стоит найти более интересную и перспективную работу, где можно расти и развиваться, но это уже не мое дело.

Благодарю за внимание!

Реклама

Как проверить компьютер на наличие кейлоггеров и удалить их

Мануал

Автор cryptoparty На чтение 2 мин Опубликовано 28.01.2019

Как проверить свой компьютер на наличие клавиатурных шпионов.

Клавиатурные перехватчики используются для того, чтобы украсть уязвимые данные, такие как как имена пользователей, пароли, данные кредитной карты, банковские реквизиты и т.д., собирая информацию о нажатии клавиш жертв.

Есть два типа программного и аппаратного обеспечения клавиатурных перехватчиков.

Аппаратные клавиатурные перехватчики находятся, главным образом, в картах с интерфейсом USB, вы можете легко обнаружить и удалить аппаратные клавиатурные перехватчики, исследовав ваши компьютерные порты и встроенные в них аппаратные средства.

Существует также разновидность шпионов, которые осуществляют слежение за экраном

В то время как клавиатурный перехватчик программного типа – разновидность spyware, которое может быть запрограммировано как угодно, используя различные языки программирования, которые это может выполнять работу в фоновом режиме – собирать и отправлять данные удаленно хакеру, не позволяя пользователю его заметить.

Метод 1. Проверка установленных приложений

Первая вещь, которую вы должны сделать, проверить компьютер на установленные неизвестные программы и удалить неизвестные приложения. Вот как сделать это:

1. Перейдите в панель управления.

2. Выберите программы => удаление программ.

3. Пробегитесь по списку установленных приложений.

Если вы нашли неизвестные приложения, которые не установлены вами, удалите их.

Они могут быть клавиатурными перехватчиками или другим вредоносным программным обеспечением.

Метод 2. Использование диспетчера задач

1. Нажмите сочетание клавишь [ SHIFT ]+[ ALT ] + [ DELETE ]

2. В предложенных опциях выберите “диспетрчер задач”

3. Ищите подозрительные процессы, например как W32. Netsky. D или имена winlogon.exe могут отличаться.

Если вы нашли идущий процесс, не связанный с системой или приложениями => щелчок правой кнопкой по нему и выберите Stop.

Метод 3. Использование средств удаления кейлоггеров

Malwarebytes Anti-Rootkit Beta

Malwarebytes Anti-Rootkit BETA удаляет даже глубоко спрятанные руткиты. Malwarebytes Anti-Rootkit BETA – ультрасовременная технология для обнаружения и удаления самых противных руткитов.

Kaspersky Security Scan

Сканеры Kaspersky разрабатываются одной из ведущей компании по обеспечению безопасности Kaspersky Lab, сканеры Kaspersky используют передовые технологии, которые могут легко обнаружить клавиатурный перехватчик, это также поможет вам почистить свой PC от вирусов и вредоносного программного обеспечения.

Norton Power Eraser

Средство Norton Power Eraser использует самую агрессивную технологию сканирования, чтобы устранить угрозы, которые традиционный поиск вирусов не всегда обнаруживает.

Пожалуйста, не спамьте и никого не оскорбляйте. Это поле для комментариев, а не спамбокс. Рекламные ссылки не индексируются!

Добавить комментарий Отменить ответ

Поддержать нас

- Аудит ИБ (49)

- Вакансии (12)

- Закрытие уязвимостей (105)

- Книги (27)

- Мануал (2 292)

- Медиа (66)

- Мероприятия (39)

- Мошенники (23)

- Обзоры (817)

- Обход запретов (34)

- Опросы (3)

- Скрипты (114)

- Статьи (348)

- Философия (111)

- Юмор (18)

Наш Telegram

Социальные сети

Поделиться

Anything in here will be replaced on browsers that support the canvas element

- 🐳 Сканирование образов контейнеров на наличие уязвимостей с помощью Docker Scout 24.05.2023

Что отличает Docker Scout от некоторых других предложений, так это то, что он не только отображает CVE, но и состав образа. Безопасность ваших контейнеров строится на фундаменте, сформированном из используемых вами образов. Если вы работаете с образом, изобилующим уязвимостями, ваши контейнеры будут также уязвимы. Напротив, если вы создаете свои контейнеры на прочном фундаменте из безопасных […]

Приобрести товар или услугу со скидкой приятно каждому. Особенно, если скидка индивидуальная. Примером таковой является промокод. Суть его проста, если вы являетесь счастливым обладателем определенного набора знаков, введя их в соответствующее окошко при оформлении определенной позиции товара или услуги вы получаете приятную скидку или бонус. На странице по ссылке можно узнать какие промокоды дарит Яндекс музыка. С […]

Причина популярности смартфонов марки Huawei заключается в предложении множества универсальных моделей по доступным ценам. Пользователям не всегда сразу удается определиться с выбором необходимой модели того или иного производителя. В материале рассматриваются достоинства и некоторые недостатки смартфонов Huawei при помощи профессионалов от интернет-магазина Stylus. Преимущества Ценовой фактор играет определяющую роль в пользу приобретения телефонов этой марки. […]

Сейчас для эффективной работы сайта необходимо иметь SSL-сертификат. Это специальный протокол, который обеспечивает безопасное соединение между хостингом и клиентским браузером. Сейчас купить ssl сертификат для сайта можно на специальном сайте в интернете. Выбирая такой сертификат, вы существенно повышаете уровень безопасности своего портала. Преимущества SSL-сертификатов Одним из основных плюсов этого цифрового продукта является шифрование данных. Когда вы посещаете […]

Когда речь идет об управлении удаленными системами в Linux, протокол SSH является наиболее используемым методом. SSH популярен, потому что позволяет пользователю безопасно входить в удаленные устройства, включая другие системы Linux, брандмауэры, маршрутизаторы и т.д. Когда вы закончите удаленное управление, вы должны выйти из SSH-соединения. В этом руководстве вы узнаете о командах, которые можно использовать для […]

Что такое клавиатурный шпион, как его обнаружить и удалить

Кейлоггер для пк записывает каждое нажатие клавиш на клавиатуре вашего компьютера. Таким образом, хакер может определять логины и пароли от разных сайтов.

Что такое кейлоггер?

Кейлоггеры также известны как регистраторы нажатий клавиш. Они запускаются сразу после старта операционной системы. Кейлоггер записывает каждое нажатие любой клавиши или только те, которые будут сделаны в определенных полях на сайтах.

Кейлоггеры могут встраиваться в операционную систему компьютера. Этот тип вредоносных программ называют руткитами . Существуют кейлоггеры, которые могут работать и на более низком уровне. Например, он может добавиться в браузер как скрытое расширение.

Существует множество сценариев работы кейлоггеров. Особенно сложно противодействовать руткит. Антивирусные программы обычно не могут добраться до этого уровня, и поэтому подобные клавиатурные шпионы продолжают работать без каких-либо помех.

Аппаратные кейлоггеры

Не все кейлоггеры являются программами. Существует множество аппаратных шпионов. К ним относятся накладки на клавиатуру, акустические кейлоггеры (идентифицируют клавишу по звуку нажатия) и другие.

Но все-таки самые опасные – это программные кейлоггеры, которые хакеры распространяют через интернет.

Как кейлоггеры попадают на ваш компьютер

Лучший способ предотвратить запуск кейлоггера – заблокировать его еще до того, как он будет установлен. Для этого необходимо использовать хорошее антивирусное программное обеспечение.

Типичный способ проникновения кейлоггера на компьютер — как часть трояна . Троян — это вирус, который «притворяется» полезной утилитой. Когда вы загружаете и устанавливаете такое приложение, вместе с ним на компьютер попадает вредоносное программное обеспечение.

Трояны часто состоят из нескольких частей, каждая из которых специализируется на определенной задаче. Исходный троян может работать как загрузчик, который распространяет вирусы. Кейлоггер запишет нажатия клавиш, а другой модуль отправит эту информацию злоумышленнику.

Многие программы отслеживают нажатия клавиш пользователем, поэтому подобная активность часто игнорируется антивирусными программами. Это затрудняет предотвращение проникновения кейлоггеров на компьютер . Единственная надежная защита заключается в том, чтобы не загружать и не устанавливать бесплатное программное обеспечение из подозрительных источников.

Как обнаружить кейлоггер

Самый простой способ обнаружить вирусное программное обеспечение – открыть диспетчер задач и проверить запущенные процессы. Многие из фоновых процессов имеют непонятные названия. Но их можно идентифицировать с помощью справочной документации, доступной в Сети.

В Windows правой кнопкой мыши по панели задач и выберите из контекстного меню пункт «Диспетчер задач».

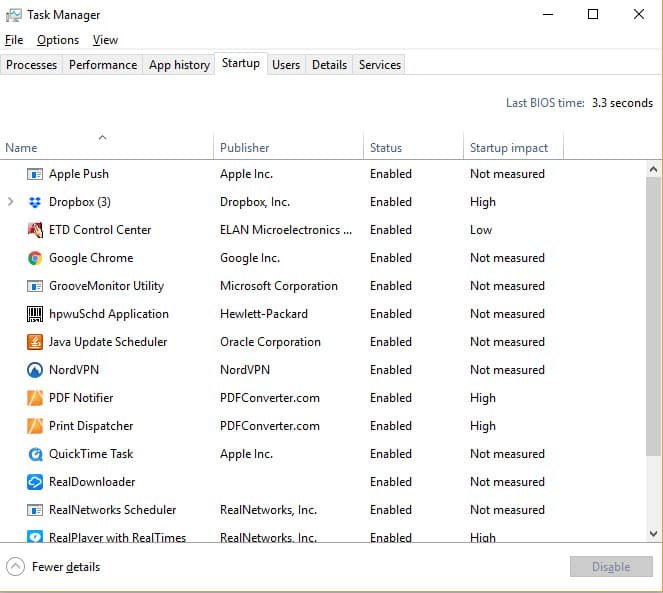

Кейлоггеры стоит искать в разделе «Фоновые процессы» или «Автозагрузка», потому что они могут запускаться одновременно с операционной системой.

Чтобы избавиться от одной из программ в автозагрузке, кликните по строке с ее названием, а затем нажмите кнопку «Отключить», расположенную в нижней части окна.

Еще одно место для поиска подозрительной активности — отчет об использовании интернета приложениями ПК. Откройте панель управления, войдите в раздел «Сеть и Интернет» и выберите опцию «Использование данных».

Нажмите на кнопку «Просмотр сведений об использовании», чтобы увидеть список программ, которые имеют доступ к интернету. После этого идентифицируйте незнакомые вам программы.

Выполните аналогичную проверку расширений браузера. Отключите те, которые вы не устанавливали или не используете.

Чтобы добраться до расширений:

- В браузере Google Chrome: введите в адресной строке chrome://extensions

- Firefox: введите в адресной строке about: addons

- Opera: выберите в меню пункт «Расширения», а затем нажмите кнопку «Управление расширениями».

- Safari: выберите в меню пункт «Настройки», а затем нажмите на кнопку «Расширения».

- Internet Explorer: выберите пункт «Управление надстройками» в меню «Сервис».

- Microsoft Edge: выберите в меню браузера пункт «Расширения».

Как удалить кейлоггер

Комплексный анти-кейлоггер должен проверять все процессы, запущенные на вашем компьютере: BIOS, операционную систему, фоновые службы. А также сетевые настройки, плагины и настройки браузера.

Чтобы избавиться от кейлоггера, возможно, придется переустановить операционную систему.

Многие клавиатурные шпионы являются руткитами. Поэтому также может потребоваться специализированная утилита против данного типа вирусов. Ниже приводится список программ, которые помогают удалить кейлоггеры.

SpyShelter

Утилита имеет несколько уровней противодействия клавиатурным шпионам. После инсталляции данная программа будет работать постоянно. Таким образом, она сможет блокировать установку кейлоггеров на ПК.

Вторая линия обороны SpyShelter заключается в проверке наличия подозрительных операций. При обнаружении вредоносной программы SpyShelter попытается удалить ее.

Для полной защиты компьютера SpyShelter будет шифровать все нажатия клавиш, чтобы сделать их считывание бессмысленным для клавиатурных шпионов.

Zemana

Zemana предоставляет целый пакет средств защиты от вредоносных программ. Но они хуже справляются с идентификацией кейлоггеров, по сравнению с предыдущей утилитой.

Zemana также включает в себя средство шифрования передаваемых данных, блокировщик рекламы и сканер вредоносных программ.

Данная утилита постоянно работает в фоновом режиме, отслеживая активность и сканируя загрузки на наличие вредоносного программного обеспечения.

Malwarebytes Anti-Rootkit

Приложение сканирует операционную систему на наличие целого ряда руткит-вирусов, а не только клавиатурных шпионов.

Утилита выполняет сканирование системы по требованию, а не работает в постоянном режиме. Если операция очистки не сможет решить все проблемы, можно воспользоваться инструментом fixdamage . Он поможет эффективно настроить брандмауэр.

Norton Power Eraser

Norton Power Eraser проверяет компьютер более глубоко, чем обычные антивирусные программы. При обнаружении подозрительных программа утилита сразу удаляет их. Такой подход может привести к неожиданной потере нужных приложений. Поэтому при использовании Norton Power Eraser вам придется переустанавливать необходимое программное обеспечение.

Bitdefender Rootkit Remover

Bitdefender обнаруживает новые руткиты раньше своих конкурентов. Как только его сканеры обнаруживают новый вирус, он попадает в базу шпионских программ.

aswMBR Rootkit Scanner

Этот сканер руткитов является продуктом компании Avast. Вы можете использовать его совершенно бесплатно .

GMER

GMER является альтернативой aswMBR.

Sophos Rootkit Removal

Эта программа выполняет сканирование операционной системы по требованию и удаляет любые руткиты, включая клавиатурные шпионы.

Kaspersky Security Scan

Бесплатная версия Kaspersky Security Scan сканирует компьютер на наличие вредоносных программ. Платные программные продукты от этого разработчика включают в себя модули защиты личных данных.

McAfee Rootkit Remover

Еще один бесплатный инструмент для удаления руткитов, разработанный одним из лидеров отрасли. Утилита, работающая по требованию, просканирует систему и удалит все обнаруженные в ней вирусы.

Информация о кейлоггерах

Кейлоггеры были изобретены работодателями для отслеживания действий сотрудников на компьютерах компании. Затем они стали применяться хакерами. На сегодняшний день их используют и веб-маркетологи.

Кейлоггер Olympic Vision является примером именно хакерского программного обеспечения. Он был обнаружен в марте 2016 года.

Чтобы получить доступ к компьютерам жертв, кейлоггер распространялся как вложение к электронному письму. Атака была намеренно нацелена на представителей бизнеса.

В ноябре 2017 года информационная служба BBC сообщила о том, что более 480 коммерческих сайтов используют функцию кейлоггинга для мониторинга активности посетителей.

Это означает, что теперь нам необходимо защищаться и от того, чтобы законопослушные сайты не стали каналом для кражи той или иной личной информации.

Трудно избавиться от кейлоггеров, когда они уже попали на ваш компьютер. Поэтому необходимо проявлять максимальную осторожность при загрузке программ из интернета.

Также важно своевременно обновлять используемое программное обеспечение. Это особенно актуально для операционной системы и браузеров. Крупные разработчики постоянно ищут уязвимости в своих продуктах и закрывают их, чтобы устранить угрозы. Поэтому использование актуальных версий программ является основным способом защиты от всех видов вирусов.

Пожалуйста, оставляйте ваши мнения по текущей теме статьи. Мы очень благодарим вас за ваши комментарии, лайки, подписки, дизлайки, отклики!