10 советов по защите персональных данных в интернете

Защита персональных данных в интернете становится все более важной, поскольку все больше информации о нас хранится и обрабатывается онлайн. Необходимо убедиться, что наши персональные данные остаются защищенными и не попадают в руки злоумышленников. В этой статье я представлю десять советов по защите персональных данных в интернете.

- Используйте надежные пароли

Создавайте уникальные и надежные пароли для каждого аккаунта, используя комбинацию символов, цифр и букв в верхнем и нижнем регистрах. Не используйте личную информацию, такую как дату рождения или имя, в качестве пароля.

- Используйте двухфакторную аутентификацию

Двухфакторная аутентификация обеспечивает дополнительный уровень защиты, требуя дополнительный код или подтверждение через мобильное устройство, чтобы получить доступ к аккаунту.

- Обновляйте программное обеспечение

Обновляйте программное обеспечение, включая операционную систему, приложения и браузеры, чтобы обеспечить защиту от известных уязвимостей.

- Используйте антивирусное программное обеспечение

Используйте антивирусное программное обеспечение и регулярно сканируйте компьютер на наличие вирусов и другого вредоносного ПО.

- Используйте виртуальную частную сеть (VPN)

Используйте VPN, чтобы защитить свою онлайн-активность, скрыть свой IP-адрес и зашифровать свою интернет-связь.

- Будьте осторожны при открытии электронных писем

Будьте осторожны при открытии электронных писем, особенно если они содержат приложения или ссылки. Никогда не открывайте вложения или ссылки от неизвестных отправителей.

- Ограничьте свою личную информацию

Ограничьте свою личную информацию, которую вы раскрываете онлайн. Никогда не публикуйте личную информацию, такую как адрес, номер телефона или номер социального страхования.

- Будьте осторожны на общественных Wi-Fi сетях

- Удалите старые аккаунты

В заключение, защита персональных данных в интернете — это наша ответственность. Следование этим десяти советам поможет нам защитить свои персональные данные и предотвратить утечки важной информации. Помните, что необходимо оставаться осторожным в интернете и принимать меры предосторожности, чтобы сохранить свою конфиденциальность и безопасность в онлайн-мире.

Кибербезопасность: как защитить личные данные в сети

Сайты, приложения, социальные сети и поисковые системы постоянно занимаются тем, что собирают информацию о пользователях. Полученные данные используются для анализа интересов посетителей страниц, их покупательной активности и спроса, для изучения целевой аудитории и настроек рекламы.

На первый взгляд, это выглядит удобным — браузеры запоминают пароли, хранят данные о поисковых запросах и страницах, которые вы посетили. С другой стороны, этими данными легко могут воспользоваться злоумышленники. Ваш аккаунт могут взломать, а личные данные — передать третьим лицам, которые используют их в мошеннических или других преступных целях. Чтобы этого не произошло, соблюдайте несколько простых правил.

Пароли

Это основной способ защиты ваших личных данных в интернете, поэтому к нему нужно отнестись с особым вниманием.

- Не храните информацию о паролях на компьютере, который используется для выхода в интернет. Конечно, лучше всего держать пароли в голове. Если же пароль слишком сложный, лучше запишите его отдельно на лист бумаги или в блокнот, и храните в надёжном месте.

- Пользуйтесь двухэтапной аутентификацией — так ваши аккаунты будут надёжно защищены. Регулярно проверяйте почту и SMS-сообщения — если вам приходят подозрительные уведомления, вы всегда сможете пресечь попытки злоумышленников.

- Не используйте для паролей информацию, которую злоумышленники могут найти самостоятельно: дату рождения, номера документов, телефонов, имена ваших друзей и родственников, адрес и так далее.

- Придумывайте сложные пароли длиной не менее 8 символов с использованием заглавных и строчных букв, цифр, специальных значков %$#.

- Не используйте одинаковые пароли на разных сайтах.

- Регулярно меняйте пароли.

Изучение политики конфиденциальности

Прежде чем установить приложение или браузерное расширение, воспользоваться онлайн-сервисом или зарегистрироваться в социальной сети, обязательно изучите политику конфиденциальности. Убедитесь, что приложение или сайт не получает права распоряжаться вашими личными данными — фотографиями, электронным адресом или номером телефона.

Разрешения для приложений

Многие приложения запрашивают данные об электронной почте или доступ к камере, фотогалерее и микрофону. Не выдавайте разрешений автоматически, следите за тем, какую информацию запрашивает приложение. В некоторых случаях разумнее вообще отказаться от его использования, чтобы не передавать личные данные о себе неизвестным лицам.

Настройки браузера

Не разрешайте браузеру автоматически запоминать пароли к личным сайтам и страницам, а лучше отключите эту опцию в настройках. Особенно это касается сайтов, где необходимо вводить номера документов или банковской карты. Автосохранение паролей увеличивает риск взлома личных страниц: если злоумышленник получит доступ к вашему компьютеру, ему не составит никакого труда извлечь эти данные из памяти браузера.

Отключите синхронизацию браузера на компьютере и в смартфоне. Если этого не сделать, при утере телефона все личные страницы и аккаунты станут доступны для посторонних.

Чистка сookies

Файлы сookies — это временные файлы интернета, которые хранятся на вашем устройстве и содержат информацию о сайтах, которые вы посещаете. Благодаря сookies сайты помнят ваши логины, пароли, электронную почту, историю интернет-заказов или состав корзины в интернет-магазине. С их помощью также можно отслеживать вашу активность в интернете, ваши интересы и предпочтения. Кроме того, с помощью сookies можно взломать ваш почтовый ящик и получить доступ к личной информации. Время от времени удаляйте файлы сookies на компьютере и в смартфоне. Сделать это можно в настройках браузера.

Блокировка рекламы

Специальные программы, блокирующие рекламу, одновременно отслеживают попытки посторонних программ получить информацию с вашего компьютера, поэтому для защиты личных данных полезно скачать и установить такой блокировщик.

Защищённое соединение

Сайты, содержащие конфиденциальную информацию пользователей (сайты банков, государственных учреждений, онлайн-магазинов), обычно используют специальные протоколы передачи данных. При защищённом соединении данные шифруются с помощью технологии SSL, после чего информация становится недоступна для третьих лиц. Если в адресной строке браузера перед адресом сайта https:// вы видите зелёный замочек, значит, сайт использует защищённое соединение. Обращайте на это внимание, когда вводите на сайте логин, пароль, номер банковской карты или другие личные данные.

Домашний Wi-Fi

Пользоваться открытыми сетями Wi-Fi в кафе или торговом центре небезопасно, злоумышленники могут использовать их для взлома компьютера или смартфона и кражи паролей. В общественном месте не заходите на сайты, которые требуют ввода паролей и личных данных, делайте это по мобильной сети или через домашний Wi-Fi.

Безопасное общение

Одна из главных функций интернета в современном обществе — общение. Люди не только вводят личные данные на сайтах, но и взаимодействуют с другими пользователями: обмениваются информацией, ведут переписку, заводят друзей.

И здесь пользователя подстерегают новые опасности — травля в сети, мошенничество или угроза личной безопасности.

Кибербуллинг

Травля по интернету — это угрозы и оскорбления от агрессивно настроенных пользователей в адрес другого пользователя. Заниматься кибербуллингом в ваш адрес может один или несколько человек. Чтобы не пострадать от подобной травли, соблюдайте несколько правил:

- Не отвечайте на агрессивные сообщения — обидчики только и ждут вашей ответной реакции.

- Занесите пользователей в чёрный список.

- Сообщите о происходящем технической поддержке социальной сети. Вам помогут заблокировать пользователя или же написать на него жалобу.

- Делайте скриншоты переписки, содержащей оскорбления и угрозы, чтобы в случае необходимости использовать её как доказательство травли против вас. На скриншотах должен быть виден текст сообщения и имя отправителя. Не полагайтесь на хранение переписки — в некоторых соцсетях и мессенджерах можно удалить отправленные сообщения.

- Сообщите о происходящем взрослым. Если угрозы направлены на жизнь и здоровье, то имеет смысл обратиться в правоохранительные органы.

Онлайн-груминг

Грумингом называют различные виды мошенничества в сети, когда преступники обманом втираются в доверие к пользователям и получают от них личные данные или деньги за несуществующие товары и услуги. Часто мошенники пользуются уже взломанными аккаунтами пользователей для рассылки сообщений по списку контактов.

Если ваш друг или знакомый присылает сообщение с просьбой перечислить ему денег на банковскую карту, обязательно уточните у него другим способом (лично, по телефону или в другой социальной сети или мессенджере), что это действительно он.

Мошенники расспрашивают пользователей, особенно детей и подростков, о финансовом положении семьи, о работе родителей, о поездках и других перемещениях, выясняют адреса, телефоны, номера машин. Вся эта информация может быть использована для совершения преступления.

Для защиты от интернет-мошенничества соблюдайте несколько правил:

- Регистрируясь в социальной сети, закрывайте свой аккаунт от посторонних, а посты с личной информацией публикуйте в режиме «для друзей».

- Ограничьте контакты в сети с незнакомыми людьми. Никогда не сообщайте им личных данных. Если незнакомый человек хочет встретиться лично, сообщите об этом родителям. Ни в коем случае не ходите на такие встречи в одиночестве.

- Не публикуйте в открытом доступе личные данные: адрес, номера документов, банковских карт, билетов и так далее.

- Не переходите по подозрительным ссылкам, даже если получили их по почте или в сообщении от знакомого пользователя.

- Не скачивайте файлы на подозрительных или ненадёжных сайтах.

Что нужно запомнить

🙂 Внимательно отнеситесь к созданию и хранению паролей.

🤐 Изучите политику конфиденциальности сайтов и приложений, запретите вашему браузеру автоматически сохранять пароли, регулярно удаляйте cookies.

🤑 Пользуйтесь блокировщиками рекламы.

🙄 Оставляйте личные данные только на сайтах с защищённым соединением. Не пользуйтесь общественными сетями Wi-Fi для передачи конфиденциальной информации.

😬 Если вы столкнулись с травлей в сети, блокируйте пользователя, который отправляет вам агрессивные сообщения. Обратитесь в службу поддержки сайта или социальной сети, сообщите родителям. Не вступайте в дискуссии с агрессивно настроенными пользователями.

🤯 Чтобы не стать жертвой интернет-мошенников, перепроверяйте всю информацию, полученную по электронной почте или в сообщениях социальных сетей и мессенджеров, не сообщайте незнакомым людям и не публикуйте в открытом доступе личные данные.

Чек-лист разумной защиты своего ноутбука

Важный компонент защиты от несанкционированного доступа

Каждому разумному человеку есть, что скрывать. Это нормально. Никто не хочет, чтобы утекли его приватные ключи для доступа в репозиторий, важный код или личные фотки в свитере с оленями.

Поэтому, я тут подумал и решил собрать в одном месте некий стандартизированный чек-лист по комплексной защите своего ноутбука. Я намеренно отсекаю станционарные ПК, потому что они меньше подвержены угрозам вида «случайно забыл в баре». С 6 килограммами жестких дисков, тепловых трубок и башенным кулером это сделать куда сложнее.

Я постараюсь пройтись по основным угрозам и методам защиты. Например, люди часто забывают, что вводить пароль под камерой — плохая идея. Буду крайне признателен вашим дополнениям.

Паранойя непродуктивна

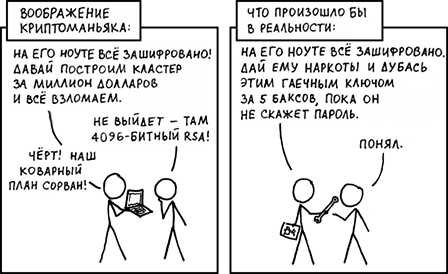

Мы можем сколько угодно фантазировать на тему зарядов термита в батарейном отсеке и загрузке с внешнего жесткого диска, замаскированного под кофеварку. Нет, все это реально можно реализовать, но, как показывает практика, это довольно бессмысленно и сильно усложняет жизнь владельцу.

К сожалению, самые изощренные схемы часто разбиваются тем самым гаечным ключом за $5. Поэтому, сразу определим уровень защиты как разумно-сбалансированный, где для включения ноутбука не требуется собирать вшестером ключ из фрагментов Шамира.

Больше всего нас тревожит, что к ноутбуку могут получить физический доступ. Это чревато утечкой содержимого жестких дисков и бонусами в виде руткитов. Особенно это опасно в случае, если вы не заметили, что компьютер побывал в чьих-то руках.

Почувствуй себя волшебной принцессой

Проблема скрытого доступа решается до идиотизма просто. Только для начала надо будет научиться делать покер-фейс в магазине, который продает максимально дешевые накладные ногти, пластмассовые сережки и тому подобные радости для девочек лет 10. Да, нам понадобится лак с блестками. Как ни странно, но практически невозможно замаскировать факт выкручивания винтов корпуса, если на них нанести каплю подобного разноцветного ужаса за 50 рублей. Структура лака будет нарушена и ориентация частиц изменится даже при попытке сгладить все каплей растворителя. Особенно удобно использовать для этого два разных лака с длинными частицами в форме волосков.

Помимо этого можно воспользоваться и штатными вариантами вроде kensington lock. Но это скорее не про защиту от скрытого доступа, а про пристегивание ноутбука к тумбе потяжелее, чтобы не утащили, пока вы отошли за кофе.

Разблокировка

Любая более или менее современная ОС предполагает автоматическую блокировку сеанса пользователя при закрытии крышки ноутбука, ручной блокировке или после некоторого таймаута. К сожалению, любая попытка сделать безопасно приводит к варианту «сделать неудобно». Поэтому есть смысл рассмотреть недостатки удобных и популярных способов упрощенной разблокировки.

Отпечаток пальца, если есть выделенный для этого сенсор ноутбука. Весьма неплох в большинстве ситуаций, но имеет несколько фундаментальных проблем, общих для любой биометрии. Его нельзя заменить, так как количество нескомпрометированных пальцев имеет тенденцию заканчиваться. А еще его очень просто использовать по принуждению. Думаю, что не ошибусь, если предположу, что большинство использует отпечаток указательного пальца правой руки. К тому же стандартные сенсоры потребительского сегмента не контролируют косвенные параметры вроде наличия пульсации капилляров, что позволяет не только приложить палец отдельно от владельца, но и банальную реплику, снятую со стакана в баре.

Разного рода face unlock также стали достаточно популярны вслед за мобильными телефонами, но они в большинстве случаев абсолютно непригодны для контроля доступа. Обычная камера с радостью разблокируется в ответ на фотографию из социальной сети, которую показывают на экране мобильника. Ну и все те же проблемы с недобровольным доступом.

Доверенные устройства вроде фитнесс-браслета уже интереснее. Но у них другая проблема- неконтролируемый радиус действия. Вроде бы отошел от ноутбука за кофе, но связь с браслетом все равно сохраняется. Реально подобный метод подходит для защиты только от кражи компьютера.

Резюме: лучше всего ввод пароля из неизвлекаемого хранилища в сером веществе владельца. Но если очень раздражает, то отпечаток пальца, хотя это и снижает защиту. А еще правда не стоит вводить пароли под камерами наблюдения. Разрешения более чем достаточно для его восстановления.

Шифрование

Это такой пункт, который не особо имеет смысл обсуждать. Шифровать однозначно надо. Да, формально это увеличивает риски необратимой потери данных. Но тут сразу есть два контраргумента:

- Особенно ценные данные лучше безвозвратно похоронить в виде шифрованного фарша, но не отдать в плохие руки

- Жесткий диск и так может отказать в любой момент, потому что звезды не так сошлись. Поэтому шифрование ни в коем случае не отменяет бэкапов.

Помимо этих вариантов я бы хотел еще предложить полнодискового шифрования с SED — Self-encrypting disk. На данный момент существует спецификация TCG OPAL 2.0, которой соответствует большинство современных SSD-дисков. Основной плюс этого подхода — нулевой оверхед на шифрование. CPU даже не пытается занимать этой задачей, а все шифрование абсолютно прозрачно для операционной системы. Всем занимается непосредственно контроллер SSD. Более того, если мы посмотрим спецификацию на распространенные Samsung EVO серии, то будет понятно, что они в принципе из коробки выполняют AES шифрование всех данных зашитым ключом. Просто по умолчанию поверх этого ключа не добавляется еще один пользовательский. Но после активации шифрования диск будет доступен только после ввода пользовательского ключа при загрузке. Есть очень неплохой мануал от Dell на эту тему.

Важно не забывать, что все шифрование бесполезно в тот момент, когда компьютер находится в разблокированном состоянии. Поэтому важно позаботиться об автоматической блокировке через приемлемо короткий промежуток времени. В случае с Self-encrypting disk есть проблема. Сброс ключей происходит в момент полного цикла включения-выключения. Так как процесс шифрования прозрачен для ОС, то обычный deauth не блокирует жесткий диск. Более того, на некоторых моделях ноутбуков не происходит обрыва питания SSD в момент перезагрузки, что потенциально делает всю систему уязвимой. Рекомендую прочитать презентацию с BlackHat на эту тему.

Также не забывайте организовать резервное копирование данных. Обычно оптимальным вариантом будет использование коммерческого облака с выгрузкой данных в шифрованном виде. Или можно поднять свой Nextcloud и организовать реплики данных на доверенных машинах.

Прочие очевидные и не очень пункты

Своевременно обновляйтесь. Я сам иногда сижу подолгу на Ubuntu LTS, который уже ушел в oldstable. Но все-таки не затягивайте до окончания сроков security поддержки вашей ОС и ключевых компонентов. Каждая незакрытая CVE — потенциальный вектор атаки.

Никогда не подключайте неизвестные устройства. Банально, но это типовой вектор получения контроля, особенно, если ОС имеет уязвимости или используется zero-day. Если прям очень надо, то лучше воспользоваться live-cd любого дистрибутива linux.

Следите за софтом, который вы устанавливаете. Сейчас все кому не лень хотят покопаться в ваших файлах. От Microsoft спрятаться сложно, можно только уповать на то, что хоть какие-то галочки они не игнорируют. Ну и на эффективность фильтрации телеметрии на уровне DNS от локального pi-hole. Но помимо системных утилит есть еще сторонние антивирусы, клиенты облачных хранилищ с мутным EULA и правами залить вам «ярлык для приложения видеоконференций» на 101 мегабайт. По возможности предпочтите свободные аналоги программ. Они, как правило, такой дичи не творят.

Чек-лист

- Защита должна быть соразмерна угрозе. Используйте простые и надежные методы, которые не мешают жить.

- Обеспечьте защиту от скрытого вскрытия корпуса. Пара капель лака решат эту проблему.

- Лучше всего разблокируйте устройство паролем. Если хочется менее безопасно, но удобно, то используйте отпечаток пальца.

- Используйте шифрование. Если хотите гибко и надежно — LUKS и VeraCrypt помогут, но сожрут ресурсы CPU и уронят IOPS. Если надо быстро и прозрачно — TCG OPAL 2.0. Но могут быть проблемы с блокировкой во время гибернации.

- Не забывайте про бэкапы. Данные можно потерять не только из-за ключа, но из-за банального отказа диска.

- Ставьте security-патчи вовремя.

- Не ставьте софт с непонятными привилегиями и доступом в сеть.

- Не подключайте неизвестные устройства.

- Блог компании RUVDS.com

- Информационная безопасность

- Лайфхаки для гиков

При подготовке материала использовались источники:

https://vc.ru/s/1477818-life-hack-zhizn-vzlom/612930-10-sovetov-po-zashchite-personalnyh-dannyh-v-internete

https://media.foxford.ru/articles/kak-zashhitit-lichnye-dannye-v-seti

https://habr.com/ru/companies/ruvds/articles/515314/