PuTTY

PuTTY — это бесплатный клиент для различных протоколов удаленного доступа, в том числе SSH.

С помощью PuTTY вы сможете удаленно подключиться к серверу, на котором располагаются ваши сайты, и управлять файлами и директориями аккаунта с помощью специальных команд.

В пакет PuTTY, помимо самого клиента для Telnet и SSH, входит несколько полезных утилит, которые позволяют существенно упростить работу:

- PSCP: клиент для SCP (копирование файлов по шифрованному протоколу с управлением из командной строки);

- PSFTP: клиент для SFTP;

- Pageant: агент SSH-аутентификации для PuTTY, PSCP, PSFTP и Plink;

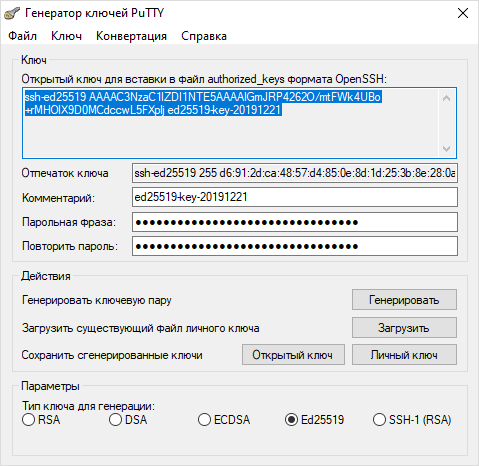

- PuTTYgen: утилита для генерации SSH-ключей, и др.

Возможно установить как полный пакет, так и только необходимые для работы модули.

На официальным сайте проекта представлены англоязычные версии PuTTY для Microsoft Windows и Linux; но также существуют сборки сторонних разработчиков под другие платформы и на других языках.

Подключение по SSH с помощью PuTTY

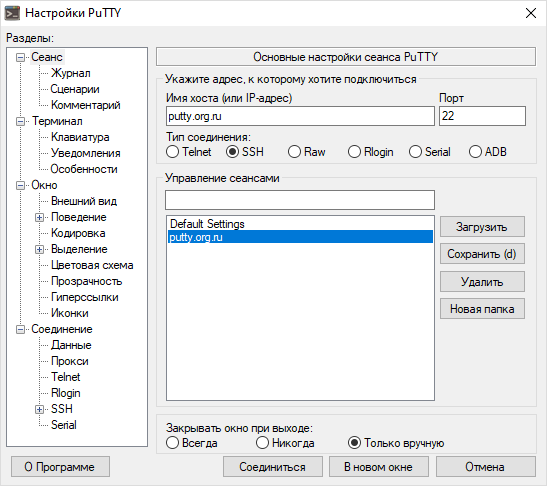

Запустите PuTTY и укажите в окне настроек необходимые реквизиты для соединения с сервером:

- Host Name — введите IP-адрес или имя сервера (указаны в панели управления аккаунтом);

- порт — 22 (по умолчанию).

Вы можете сохранить параметры данной сессии, чтобы упростить последующие подключения, задав любое удобное имя в поле Saved Sessions и нажав Save.

После нажмите на кнопку Open .

При первом подключении вы увидите дополнительное окно для подтверждения соединения — нажмите Yes / Да .

Далее откроется консоль, где вам будет необходимо ввести логин и пароль:

- login as — при подключении к серверу хостинга укажите ваш логин от панели управления аккаунтом; если вы подключаетесь к VDS, укажите root или имя другого пользователя, созданного на сервере;

- password — введите (или скопируйте, см.ниже) пароль от панели управления аккаунтом, а при подключении к VDS — пароль указанного пользователя.

Будьте внимательны при наборе, так как символы пароля не будут отражены на экране.

После нажмите Enter . Если все данные указаны правильно, соединение будет установлено.

Далее вы сможете вводить необходимые команды в окне консоли. Более подробная информация о базовых командах доступна в статье Основные команды SSH .

Копирование и вставка

В окне консоли Putty невозможно использовать привычные сочетания Ctrl+C и Ctrl+V.

- Чтобы вставить в консоль Putty скопированный текст (например, пароль или команду), просто кликните правой кнопкой мыши. Дополнительно ничего нажимать не требуется.

- Чтобы скопировать текст из окна Putty, выделите его левой кнопкой мыши. Сам факт выделения скопирует его в буфер обмена.

Дополнительную информацию и инструкции по работе с PuTTY, позволяющие сделать ее использование максимально удобным и эффективным, можно найти в официальной документации , а также в многочисленных открытых источниках в Сети.

PuTTY: Telnet/SSH Клиент

PuTTY — клиентская программа для работы с сетевыми протоколами Telnet, SSH, SCP, SFTP, для подключения по COM-порту и ZModem, утилита для генерации RSA, DSA, ECDSA, Ed25519 цифровых SSH-ключей.

PuTTY является свободным приложением с открытым исходным кодом, содержит реализацию сетевых протоколов SSH, Telnet, Rlogin, и распространяется под Open Source лицензией MIT.

Пакет PuTTY включает в себя несколько приложений:

- PuTTY: Telnet и SSH клиент

- PSCP: SCP клиент — копирование файлов по шифрованному протоколу с управлением из командной строки

- PSFTP: SFTP клиент — копирование файлов по SSH, подобно FTP

- PuTTYtel: отдельный Telnet клиент

- Plink: интерфейс командной строки к PuTTY

- Pageant: агент SSH-аутентификации для PuTTY, PSCP и Plink

- PuTTYgen: утилита для генерации SSH-ключей

Вы можете скачать и установить, как полный инсталлятор, так и каждый модуль по отдельности. На странице загрузки PuTTY представлены бинарные файлы под Windows, и исходные коды, в том числе и под Linux/Unix. Помимо официальных релизов и поддерживаемых ОС, существуют аддоны и модификации PuTTY, созданные сторонними разработчиками. А кроме основной документации, рекомендуем ознакомиться с особенностями русской версии PuTTY, часто задаваемыми вопросами FAQ, со статьями, прямо или косвенно связанными с работой PuTTY, SSH, и работе с Linux в целом, а также каталогом цветовых схем PuTTY.

Новости PuTTY

21.12.2019 — Русская версия PuTTY 0.73-RU-17

- Переход на версию PuTTY 0.73.

- Временно деактивированы патчи, некорректно работающие с последними версиями PuTTY: Cygterm, Background Image, Wincrypt.

- Другие исправления ошибок и незначительные багфиксы.

29.09.2019 — Релиз PuTTY 0.73

- В Windows другие приложения могли привязываться к тому же TCP-порту, что и локальный port-forwarding порт PuTTY (см. vuln-win-exclusiveaddruse).

- Исправлена ошибка при обработке терминалом режима xterm bracketed paste mode, из-за которой две escape-последовательности, заключенные в скобки, могли появляться вместе, что позволяло ошибочно идентифицировать вставленные данные как ручной ввод с клавиатуры (см. vuln-bracketed-paste-data-outside-brackets).

- Сервер SSH-1, отправляющий сообщение об отключении, мог вызвать доступ к освобожденной памяти (см. ssh1-disconnect-use-after-free).

- Plink под Windows падал при старте, если он действовал как connection-sharing downstream.

- Теперь PuTTY под Windows корректно обновляет размер окна терминала, если разрешение экрана было изменено, а окно PuTTY в этот момент было развернуто на весь экран.

- Исправлена ошибка, приводившая к потере символов в конце строк при обработке терминалом цветных сообщений GCC.

- Исправлено плохое взаимодействие между операцией «Очистить прокрутку», и выделением мыши, которое могло приводить к появлению сообщений об ошибках.

20.07.2019 — Релиз PuTTY 0.72

Исправления безопасности, найденные в рамках финансируемой EU-FOSSA программы Bug Bounty:

- Целочисленное переполнение при разборе длины пакета SSH-1 (см. vuln-ssh1-buffer-length-underflow).

- Переполнение буфера в SSH-1, если сервер отправляет два крошечных ключа RSA (см. vuln-ssh1-short-rsa-keys).

- Клиентский код Pageant под Windows не проверял поле длины ответа, что могло привести к уязвимости во всех инструментах SSH-клиента (PuTTY, Plink, PSFTP и PSCP), если вредоносная программа могла выдать себя за Pageant (см. vuln-win-pageant-client-missing-length-check).

- Исправлен сбой при обмене ключами GSSAPI/Kerberos, затрагивающий сторонних поставщиков GSSAPI под Windows (например, MIT Kerberos для Windows).

- Исправлен сбой при обмене ключами GSSAPI/Kerberos, происходивший если сервер предоставил обычных ключ хоста SSH как часть обмена.

- Символы доверия («trust sigils» — значки PuTTY в начале локально сгенерированных строк в окне терминал — чтобы отличить их от данных, отправляемых сервером) никогда не отключались в SSH-1 или Rlogin.

- Символы доверия никогда не включались снова, если пользователь инициировал перезапуск сеанса.

- PSCP в режиме загрузки SCP мог создавать файлы с ложной новой строкой в конце их имени.

- PSCP в режиме загрузки SCP с опцией -p генерировал ложные сообщения о несанкционированном переименовании файлов.

- Начальное сообщение с инструкцией никогда не выводилось во время SSH keyboard-interactive аутентификации.

- Вставка очень длинных строк во время совместного использования SSH-соединений могло вызвать падение downstream-окна PuTTY.

- В раскладках клавиатуры с клавишей «,» на цифровой клавиатуре (например, немецкая) PuTTY под Windows могла вернуть «.» вместо «,».

- PuTTYgen мог сгенерировать RSA-ключ на один бит короче, чем было запрошено.

Архив новостей:

- 21.12.2019 — PuTTY 0.73-RU-17

- 29.09.2019 — PuTTY 0.73

- 20.07.2019 — PuTTY 0.72

- 16.03.2019 — PuTTY 0.71

- 08.07.2017 — PuTTY 0.70

- 29.04.2017 — PuTTY 0.69

- 21.02.2017 — PuTTY 0.68

- 05.03.2016 — PuTTY 0.67

- 09.12.2015 — PuTTY 0.66-RU-16

- 07.11.2015 — PuTTY 0.66

- 25.07.2015 — PuTTY 0.65

- 28.02.2015 — PuTTY 0.64

- 15.05.2014 — PuTTY 0.63-RU-15

- 12.01.2014 — PuTTY 0.63-RU-14

- 11.11.2013 — PuTTY 0.63-RU-12

- 06.08.2013 — PuTTY 0.63

- 23.03.2013 — PuTTY 0.62-RU-11

- 21.01.2013 — PuTTY 0.62-RU-10

- 20.02.2012 — PuTTY 0.62-RU-9

- 10.12.2011 — PuTTY 0.62

- 02.10.2011 — PuTTY 0.61-RU-8

- 12.07.2011 — PuTTY 0.61

- 10.01.2011 — PuTTY 0.60-RU-7

- 17.12.2010 — PuTTY 0.60-RU-6

- 19.11.2010 — PuTTY 0.60-RU-5

- 29.04.2007 — PuTTY 0.60

- 24.01.2007 — PuTTY 0.59

- 05.04.2005 — PuTTY 0.58

- 20.02.2005 — PuTTY 0.57

- 26.10.2004 — PuTTY 0.56

- 03.08.2004 — PuTTY 0.55

- 12.02.2004 — PuTTY 0.54

- 12.11.2002 — PuTTY 0.53b

- 01.10.2002 — PuTTY 0.53

- 14.01.2002 — PuTTY 0.52

- 14.12.2000 — PuTTY 0.51

- 16.10.2000 — PuTTY 0.50

- 28.06.2000 — PuTTY 0.49

- 18.11.1999 — PuTTY 0.48

- 27.08.1999 — PuTTY 0.47

- 09.07.1999 — PuTTY 0.46

- 22.01.1999 — PuTTY 0.45

Руководство пользователя PuTTY

PuTTY is a free (MIT-licensed) Windows Telnet and SSH client. This manual documents PuTTY, and its companion utilities PSCP, PSFTP, Plink, Pageant and PuTTYgen.

Note to Unix users: this manual currently primarily documents the Windows versions of the PuTTY utilities. Some options are therefore mentioned that are absent from the Unix version; the Unix version has features not described here; and the pterm and command-line puttygen and pageant utilities are not described at all. The only Unix-specific documentation that currently exists is the man pages.

This manual is copyright 1997-2019 Simon Tatham. All rights reserved. You may distribute this documentation under the MIT licence. See appendix C for the licence text in full.

- Глава 1: Introduction to PuTTY

- 1.1 What are SSH, Telnet and Rlogin?

- 1.2 How do SSH, Telnet and Rlogin differ?

- 2.1 Starting a session

- 2.2 Verifying the host key (SSH only)

- 2.3 Logging in

- 2.4 After logging in

- 2.5 Logging out

- 3.1 During your session

- 3.2 Creating a log file of your session

- 3.3 Altering your character set configuration

- 3.4 Using X11 forwarding in SSH

- 3.5 Using port forwarding in SSH

- 3.6 Making raw TCP connections

- 3.7 Connecting to a local serial line

- 3.8 The PuTTY command line

- 4.1 The Session panel

- 4.2 The Logging panel

- 4.3 The Terminal panel

- 4.4 The Keyboard panel

- 4.5 The Bell panel

- 4.6 The Features panel

- 4.7 The Window panel

- 4.8 The Appearance panel

- 4.9 The Behaviour panel

- 4.10 The Translation panel

- 4.11 The Selection panel

- 4.12 The Copy panel

- 4.13 The Colours panel

- 4.14 The Connection panel

- 4.15 The Data panel

- 4.16 The Proxy panel

- 4.17 The Telnet panel

- 4.18 The Rlogin panel

- 4.19 The SSH panel

- 4.20 The Kex panel

- 4.21 The Host Keys panel

- 4.22 The Cipher panel

- 4.23 The Auth panel

- 4.24 The GSSAPI panel

- 4.25 The TTY panel

- 4.26 The X11 panel

- 4.27 The Tunnels panel

- 4.28 The Bugs and More Bugs panels

- 4.29 The Serial panel

- 4.30 Storing configuration in a file

- 5.1 Starting PSCP

- 5.2 PSCP Usage

- 6.1 Starting PSFTP

- 6.2 Running PSFTP

- 6.3 Using public key authentication with PSFTP

- 7.1 Starting Plink

- 7.2 Using Plink

- 7.3 Using Plink in batch files and scripts

- 7.4 Using Plink with CVS

- 7.5 Using Plink with WinCVS

- 8.1 Public key authentication — an introduction

- 8.2 Using PuTTYgen, the PuTTY key generator

- 8.3 Getting ready for public key authentication

- 9.1 Getting started with Pageant

- 9.2 The Pageant main window

- 9.3 The Pageant command line

- 9.4 Using agent forwarding

- 9.5 Security considerations

- 10.1 «The server’s host key is not cached in the registry»

- 10.2 «WARNING — POTENTIAL SECURITY BREACH!»

- 10.3 «SSH protocol version 2 required by our configuration but remote only provides (old, insecure) SSH-1»

- 10.4 «The first cipher supported by the server is . below the configured warning threshold»

- 10.5 «Remote side sent disconnect message type 2 (protocol error): «Too many authentication failures for root»»

- 10.6 «Out of memory»

- 10.7 «Internal error», «Internal fault», «Assertion failed»

- 10.8 «Unable to use key file», «Couldn’t load private key», «Couldn’t load this key»

- 10.9 «Server refused our key», «Server refused our public key», «Key refused»

- 10.10 «Access denied», «Authentication refused»

- 10.11 «No supported authentication methods available»

- 10.12 «Incorrect MAC received on packet» or «Incorrect CRC received on packet»

- 10.13 «Incoming packet was garbled on decryption»

- 10.14 «PuTTY X11 proxy: various errors»

- 10.15 «Network error: Software caused connection abort»

- 10.16 «Network error: Connection reset by peer»

- 10.17 «Network error: Connection refused»

- 10.18 «Network error: Connection timed out»

- 10.19 «Network error: Cannot assign requested address»

- A.1 Introduction

- A.2 Features supported in PuTTY

- A.3 Ports to other operating systems

- A.4 Embedding PuTTY in other programs

- A.5 Details of PuTTY’s operation

- A.6 HOWTO questions

- A.7 Troubleshooting

- A.8 Security questions

- A.9 Administrative questions

- A.10 Miscellaneous questions

- B.1 General guidelines

- B.2 Reporting bugs

- B.3 Reporting security vulnerabilities

- B.4 Requesting extra features

- B.5 Requesting features that have already been requested

- B.6 Support requests

- B.7 Web server administration

- B.8 Asking permission for things

- B.9 Mirroring the PuTTY web site

- B.10 Praise and compliments

- B.11 E-mail address

- D.1 Cross-OS portability

- D.2 Multiple backends treated equally

- D.3 Multiple sessions per process on some platforms

- D.4 C, not C++

- D.5 Security-conscious coding

- D.6 Independence of specific compiler

- D.7 Small code size

- D.8 Single-threaded code

- D.9 Keystrokes sent to the server wherever possible

- D.10 640×480 friendliness in configuration panels

- D.11 Automatically generated Makefile s

- D.12 Coroutines in the SSH code

- D.13 Single compilation of each source file

- D.14 Do as we say, not as we do

- E.1 Public keys

- E.2 Security details

- E.3 Key rollover

- F.1 Connection protocol channel request names

- F.2 Key exchange method names

- F.3 Encryption algorithm names

При подготовке материала использовались источники:

https://timeweb.com/ru/docs/obshchie-voprosy/putty/

https://putty.org.ru/

https://putty.org.ru/htmldoc/index.html