Whonix ™ Documentation

This documentation is a crash course in anonymity and security on the Internet. Whonix ™ is a technological means to anonymity, but staying safe necessitates complete behavioral change; it is a complex problem without an easy solution. The more you know, the safer you can be.

Expand all Collapse all

Whonix ™ Overview

- Anonymity Operating System Comparison

- Network, Browser and Website Fingerprint

- Overview of Design and Goals for First Time Visitors

- Features and Advantages

- Users of Whonix ™

- What is Whonix-Gateway ™?

- What is Whonix-Workstation ™?

- Comparison of Whonix-Gateway and Whonix-Workstation

- Whonix ™ Variants

- Placing Trust in Whonix ™

- Whonix Track Record against Real Cyber Attacks

- Screenshots

- Tor Myths and Misconceptions

- Why does Whonix ™ use Tor?

Download Whonix ™

- Download and Install

- FAQ

- First Time Users

- System Requirements

- Uninstall

First Whonix ™ Steps

- Anon Connection Wizard

- Configure (Private) (Obfuscated) Tor Bridges

- Network Obstacle

Modern Privacy and Security Threats

Essential Security Guide

Advanced Security Guide

Computer Security Education

Whonix ™ Bugs and Troubleshooting

Secure and Anonymous Browsing

Anonymous Email, Chat and Communications

Anonymous Money, Filesharing and Other Services

Anonymous Internet Connections and Hosting

- Control and Monitor Tor

- corridor: Tor Traffic Whitelisting Gateway

- Host Location / IP Hidden Servers

- Host Tor Onion Services / Webservers

- Onion Services Guides

Encryption and Privacy

Whonix ™ Software Tools

Tunnel and Chaining Support

- Tunnel Proxy / Proxychains / SSH / VPN through Tor

- Connect to Tor before a VPN: User → Tor → VPN → Internet

- Connect to Tor before a Proxy: User → Tor → Proxy → Internet

- Connect to Tor before SSH: User → Tor → SSH → Internet

- Tunnel Tor Through a Proxy, VPN or SSH

- Connect to a Proxy before Tor: User → Proxy → Tor → Internet

- Connect to SSH before Tor: User → SSH → Tor → Internet

- Connect to a VPN before Tor: User → VPN → Tor → Internet

Non-Qubes-Whonix Only

- Verify Whonix ™ Images

- Linux

- Windows or macOS

Qubes Only

- Qubes-Whonix ™ Overview

- Why use Qubes over other Virtualizers?

- Qubes-Whonix ™ App Qube / Template Operations

- Backup, Restore and Migrate VMs

- Install Qubes-Whonix ™

- Install and Update Software in dom0

- Reinstall Qubes-Whonix ™ Templates

- Uninstall Qubes-Whonix ™ Templates

- Update Qubes-Whonix ™

- Qubes-Whonix ™ Tor Connectivity and sdwdate Troubleshooting

Whonix ™ Development and License

- Contributors

- Credits and other Sources

Whonix: руководство для начинающих

Whonix — это дистрибутив Linux на основе Debian, который разработан для обеспечения повышенной безопасности и конфиденциальности. Высокая анонимность достигается средствами VirtualBox и Tor. Whonix снижает угрозу от распространенных векторов атак, сохраняя при этом удобство использования.

Сильно перенастроенная база Debian запускается на нескольких виртуальных машинах, обеспечивая существенный уровень защиты от вредоносных программ и утечек IP-адресов.

Часто используемые приложения предварительно установлены и настроены, а при установке дополнительных приложений или персонализации рабочего стола пользователь не подвергается никакой опасности.Whonix находится в стадии активной разработки и является единственной операционной системой, предназначенной для работы внутри виртуальной машины в сочетании с Tor.

Более подробно о Whonix и других ОС для безопасности.

Что нужно для работы с Whonix?

- VirtualBox

- Непосредственно Whonix:

- Whonix Gateway

- Whonix Workstation

Сейчас оба идут в одном файле .ova

Что такое Whonix Gateway и Whonix Workstation?

- Whonix Gateway – выступает в качестве шлюза во всемирную сеть, направляя весь трафик через сеть Tor.

- Whonix Workstation — это место, где мы работаем как пользователь. Находится в полностью изолированной сети.

ПРИМЕЧАНИЕ: Помните, что нужно запустить Gateway и Workstation

Установка и настройка

Загружаем и устанавливаем VirtualBox.

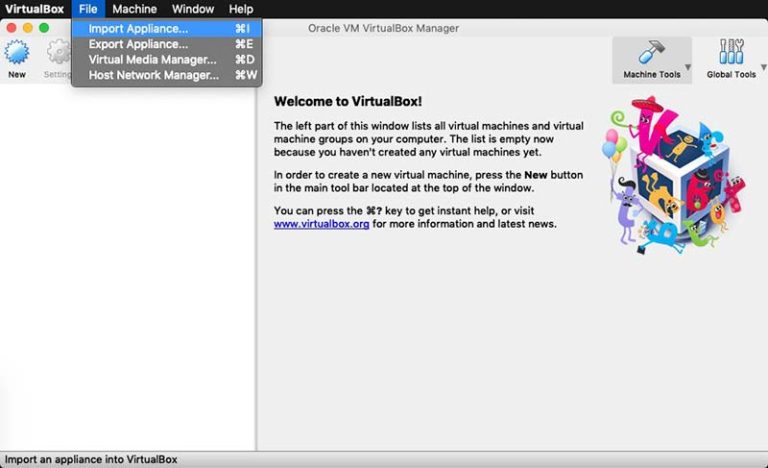

Переходим к файлу

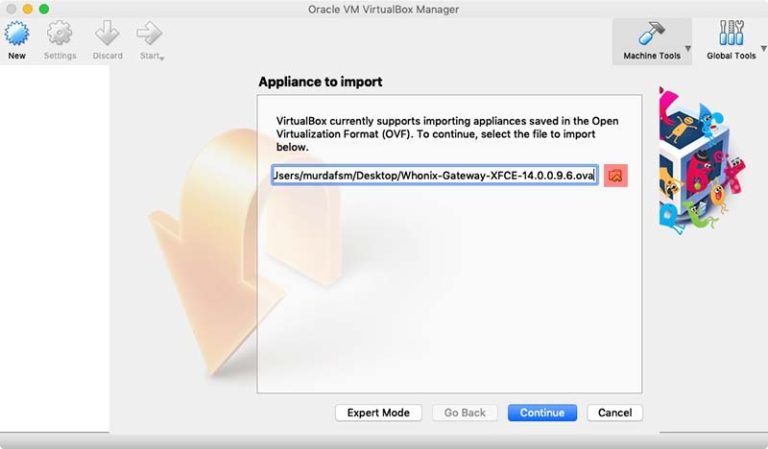

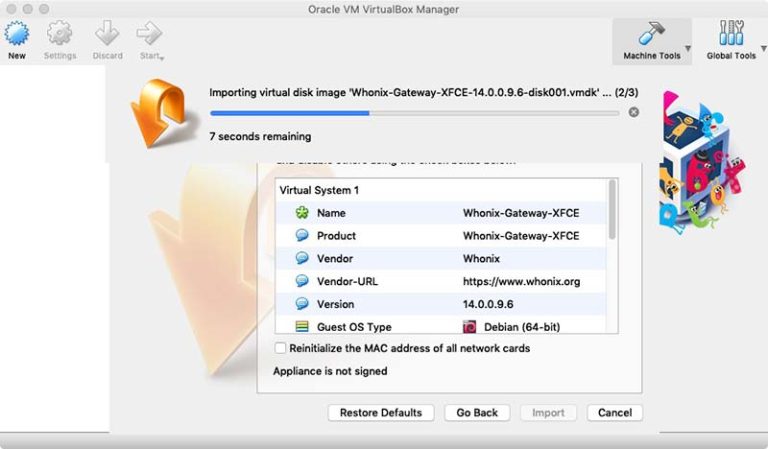

Выбираем образ Whonix Gateway и жмём «Continue».

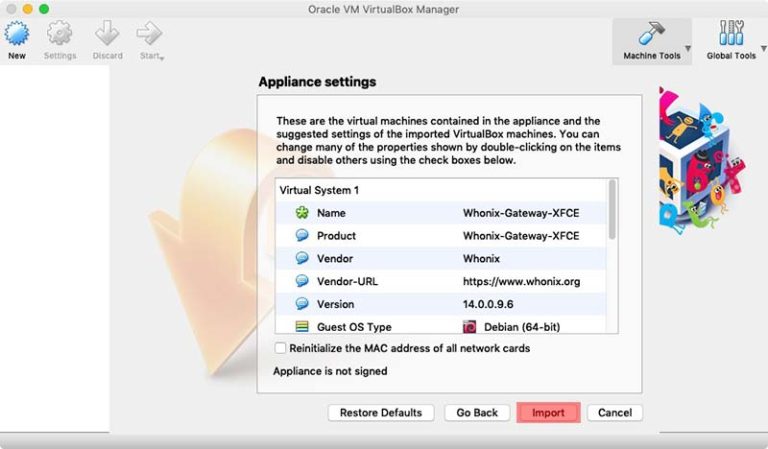

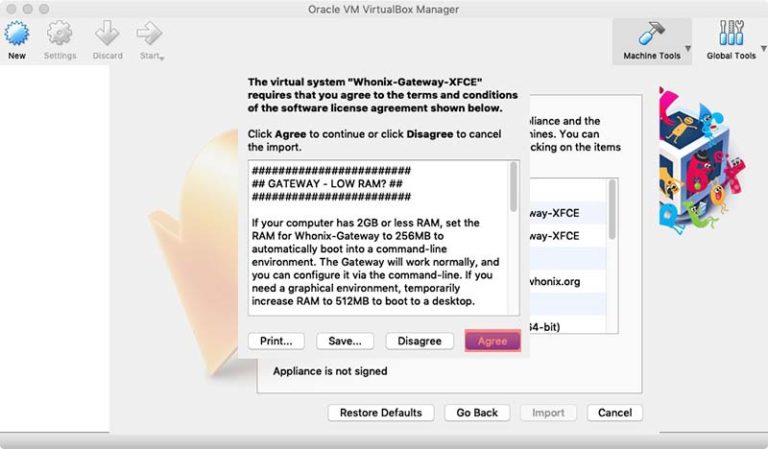

Ничего не меняем и просто жмём «Import».

Ждём, пока Whonix-Gateway.ova будет импортирован.

Повторяем все действия и для Whonix-Workstation.ova.

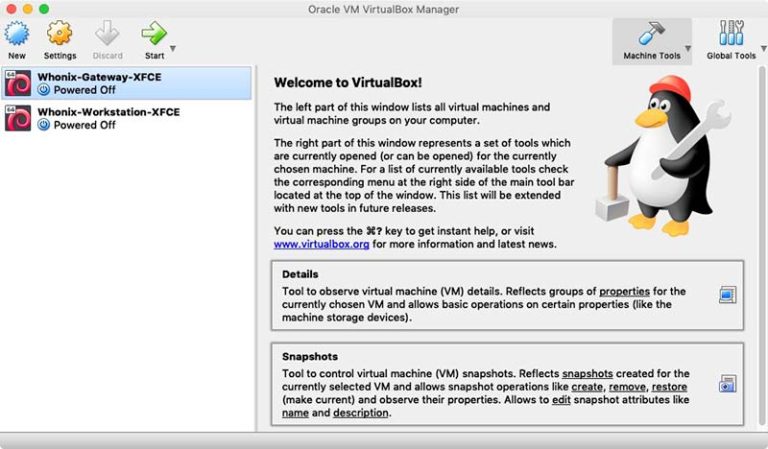

В VirtualBox откройте Whonix Gateway и Whonix Workstation. Это можно сделать, выбрав их и нажав кнопку запуска (с зеленой стрелкой) или дважды щелкнув по ним.

ПРИМЕЧАНИЕ. Всегда запускайте сначала Gateway, а затем Workstation.

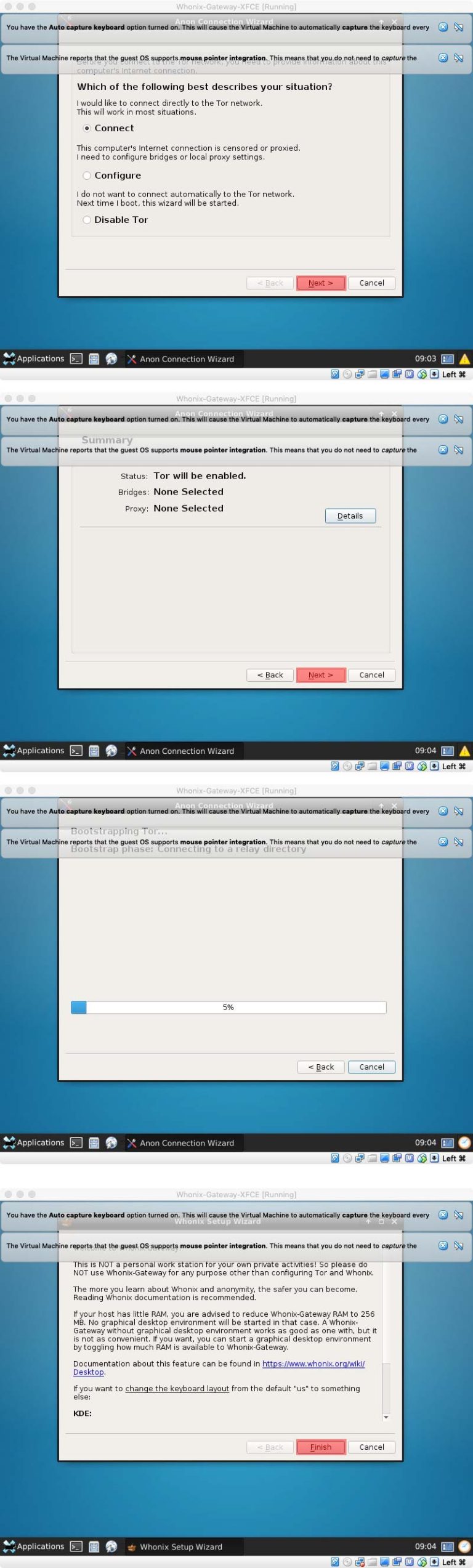

После загрузки Whonix Gateway попросит подключиться к сети Tor. Это легко сделать с помощью Wizard. Нажимаем «Next» в обоих случаях и дожидаемся подключения.

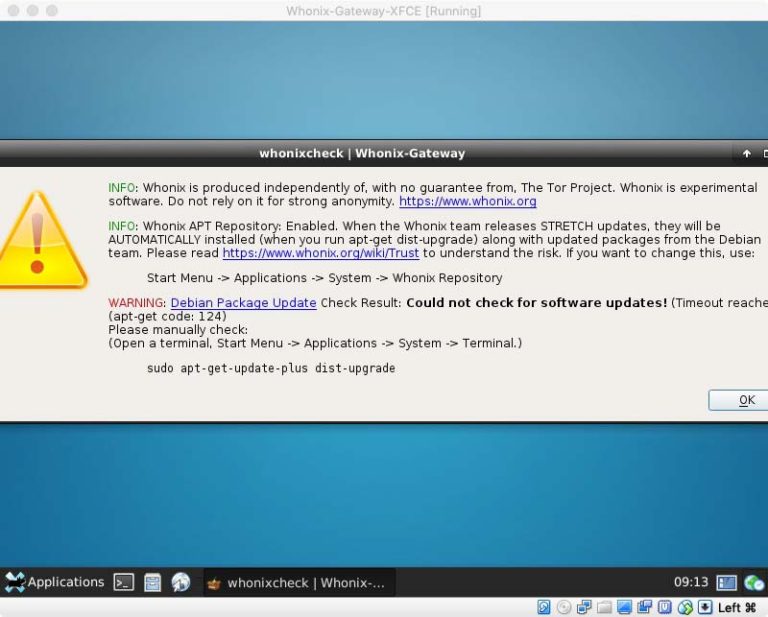

Когда Gateway подключится к Tor, будет сделан поиск обновлений и появится следующее сообщение.

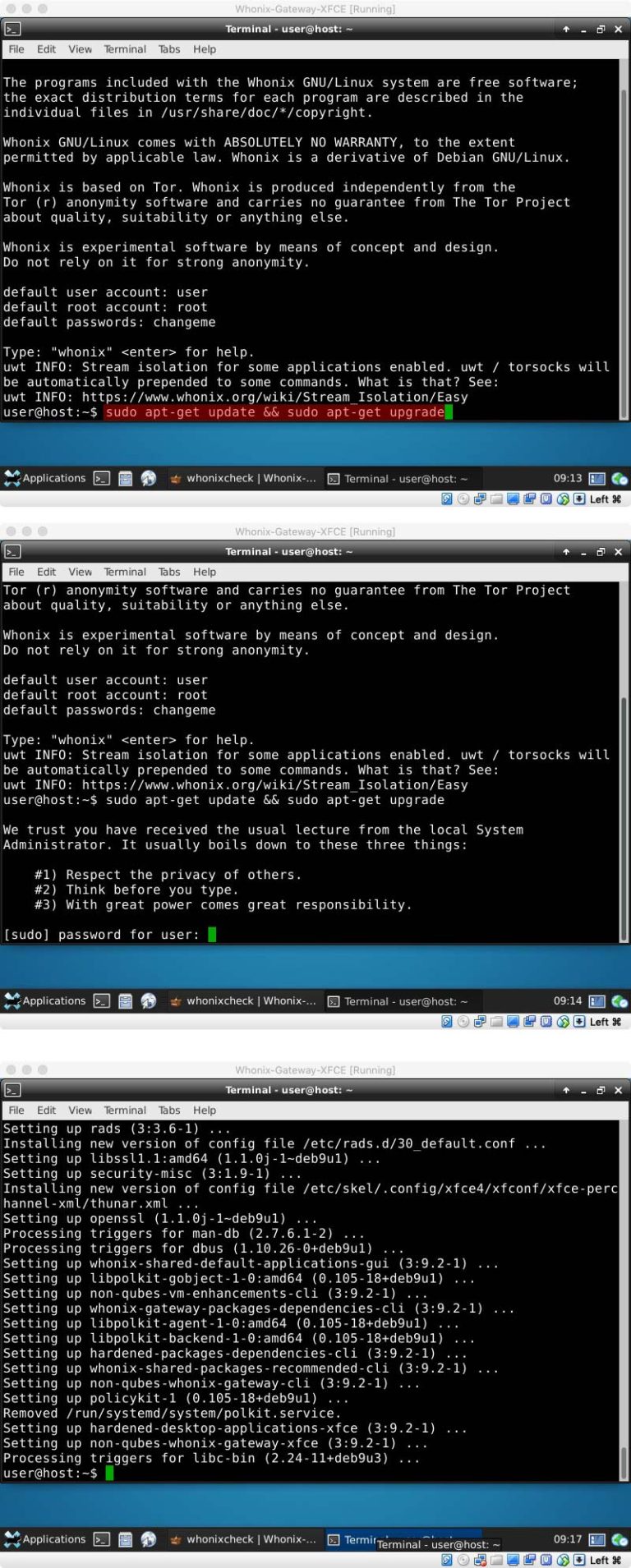

Открываем терминал (первый значок рядом с «Приложениями» в нижнем левом углу) и вводим:

sudo apt-get update && sudo apt-get upgradeПри появлении запроса вводим пароль (по умолчанию – changeme).

Теперь в окне Workstation, скорее всего, тоже началась проверка обновлений. Если нет, переходим в Application (нижний левый угол)> System > WhonixCheck.

Открываем терминал и вводим

sudo apt-get-update-plus dist-upgradeТоже самое, что и с Gateway.

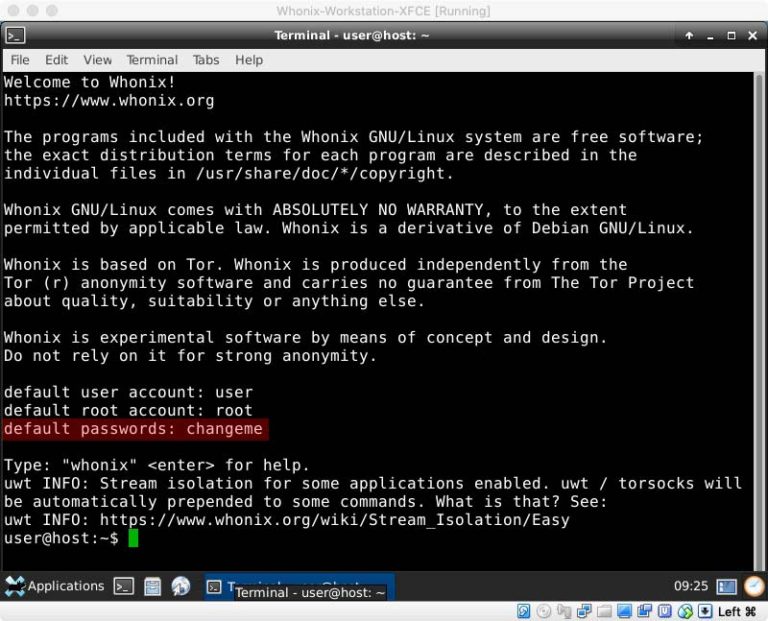

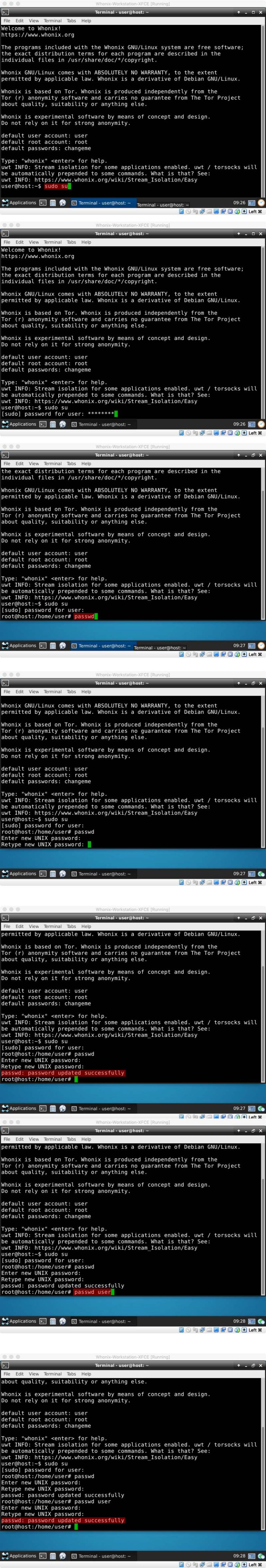

Теперь можно изменить пароль по умолчанию.

Для этого в терминале вводим:

- sudo su

- вводим пароль по умолчанию, если потребует (пароль по умолчанию — changeme)

- вводим passwd

- вводим новый пароль администратора, который нужно ввести дважны

- вводим passwd user

- введим свой пароль пользователя дважды

Рекомендации по использованию

- Необходимо регулярно делать проверку системы и вовремя обновлять как Gateway, так и Workstation.

- Никогда не разворачиваем браузер на весь экран. Если нужно увеличить размер окна, то делаем это вручную.

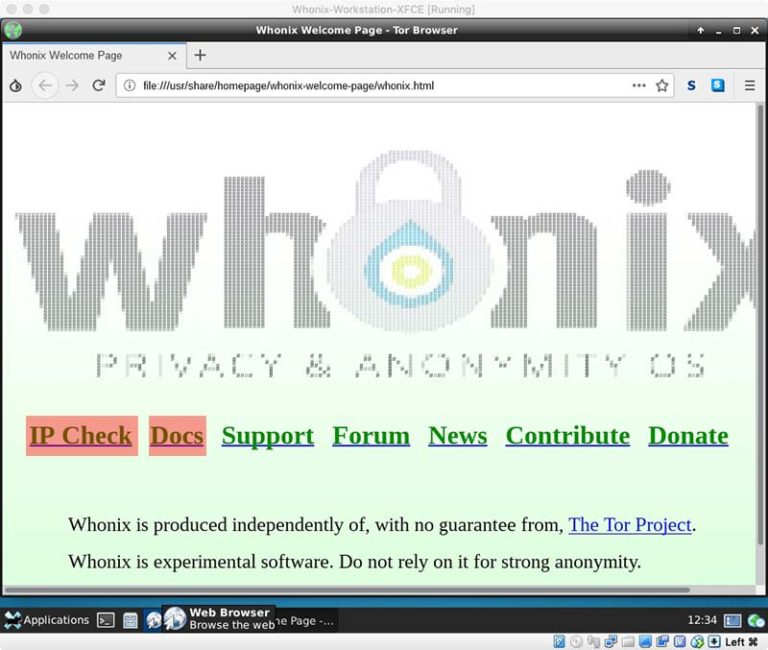

- Каждую сессию в браузере начинаем с проверки IP адреса.

- whonix

- анонимность в сети

- анонимность в интернете

- анонимность tor

- безопасность в сети

Установка Whonix

Скачиваем Whonix, как и любой дистрибутив, с официального сайта. Нам предложат четыре варианта для Windows, Linux, OS X и Qubes. Выбираешь нужную тебе операционную систему (особо параноидальные могут выбирать Qubes) и версию графической оболочкой XFCE или вообще без оболочки. После чего появится ссылка на скачивание и инструкция по установке (которая, кстати довольно простая). Там же будет ссылка на скачивание VirtualBox, если у тебя вдруг его нет.

После окончания скачивания, в VirtualBox нажимаешь «Импортировать» и добавляешь скачанный файл с разрешением *.ova. И после нажатия кнопки «Далее» выставляешь настройки операционной системы. Здесь, кстати, особо можно не заморачиваться, стоит только оперативной памяти добавить и надавить кнопку «Импорт».

После окончания импорта в VirtualBox добавятся две системы — Whonix Gateway и Whonix Workstation.

Как правило они устанавливаются уже с оптимальными настройками, поэтому можно сразу запускать. Вначале запускаем Gateway, затем Workstation.

При первом запуске, в обоих системах перед, нами появиться окно в котором выбираем «Understood» и жмём «Next». Во втором появившемся окне повторяем аналогично. Появится надпись «Whonix Setup is completed», после чего можем жать «Finish».

На Gateway появиться окно «Anon Connection Wizard» выбираем «Connect» и жмём «Next» а потом «Finish.»

Теперь нужно подождать пока всё настроиться и можно работать. Система может ругнуться, что она не обновлена — это не страшно, всё равно обновления нужно будет чекнуть вручную.

Шаг 2. Настройка Whonix.

Теперь пришло время настроить всё это дело для нормальной работы. И начать нужно с обновлений. В обоих окнах открываем терминалы и пишем:

sudo apt-get update

sudo apt-get dist-upgrade -y

стандартный пароль: changeme

Ждём пока обе системы обновятся, это может занять порядочно времени. А после окончания нужно проверить всё ли у нас в порядке, для этого в терминале вводим: whonixcheck

При этом, после выполнения ни в одном из пунктов не должно быть надписи «Warning». Если есть — повторяем с обновлением, если её нет значит всё хорошо и можем идти дальше.

Самое время поменять пароль от root и от user. Это тоже можно сделать на обоих системах. Пишем в терминале:Установка Whonix

sudo passwd root

Вводим дэфолтный пароль рута, а потом два раза новый, тоже самое повторяем и с учёткой user.

Шаг 3. Русский язык в Whonix.

Кому нужен русский язык, можно обновить локалки:

sudo dpkg-reconfigure locales

в появившемся окне отмечаем пробелом все позиции где есть , табом переключаемся на ОК, жмём и перезагружаем систему.

Также можно добавить русскую раскладку клавиатуры. Для этого идем Настройки->Клавиатура, там выбираем вкладку «Раскладка». Убираем галку с «Использовать стандартные системные параметры», выбираем комбинацию клавиш для изменения раскладки, жмём «добавить» и выбираем русский язык (ну или какой нужен).

Теперь обновим Tor Browser, для этого вводим в терминале:

Если есть желание можем ускорить скорость загрузки виртуалок, Для начала уменьшим таймаут GRUB, для этого нужно отредактировать файл /etc/default/grub :

sudo nano /etc/default/grub

там ищем параметр GRUB_TIMEOUT, по-умолчанию будет стоять 5, меняем на 0. И после этого нужно переконфигурировать GRUB:

sudo grub-mkconfig -o /boot/grub/grub.cfg

Сохраняем Ctrl+S и выходим Ctrl+X.

При запуске Whonix, существует 10 секундная задержка, чтобы её убрать нужно отредактировать файл /etc/rads.d/30_default.conf:

sudo nano /etc/rads.d/30_default.conf

Ищем строчку rads_wait_seconds=10 и меняем значение на поменьше (например 2), также сохраняем и выходим.

В принципе, если ты планируешь использовать именно Whonix, дальнейшая настройка очень ситуативна и зависит от твоих потребностей. И сводится к установке и настройке соответствующего софта, коего в это ОС практически нет, поэтому каждому предоставлена возможность ставить то что ему хочется. Поэтому, в связи с индивидуальностью данного вопроса, останавливаться на нём я не вижу смыслы. И мы переходим ко второй части нашей истории. В которой, для начала, вместо Whonix Workstation мы будем использовать Kali Linux и пустим трафик из неё через Whonix Gateway.

Шаг 4. Whonix + Kali Linux.

Для начала скачаем образ уже установленной Kali Linux для Virtual Box c официального сайта (если вдруг у тебя она не установлена). И импортируем её в Virtual Box. Теперь запустим и обновим её:

sudo apt-get update

sudo apt-get dist-upgrade -y

После этого можем направить трафик из Kali Linux через Whonix Gateway. Для этого сначала запускаем Gateway, оставляем его открытым и возвращаемся в окно VirtualBox. Здесь выбираем Kali и нажимаем «Настроить». В появившемся окне настроек выбираем пункт «Сеть» и меняем тип подключения на «Внутрення сеть», а имя выбираем «Whonix». Нажимаем «Ok» и запускаем Kali. Сразу после запуска, интернета у нас не будет, потому что требуются дополнительные настройки.

Для начала отключим наш сетевой адаптер:

ip link set eth0 down

Следующим шагом нужно отредактировать /etc/resolv.conf, пишем:

удаляем тот адрес который там вписан и вместо него прописываем:

Теперь отредактируем файл /etc/network/interfaces, пишем в терминале:

и в конец этого файла дописываем:

iface eth0 inet static

сохраняем и можем запустить наш сетевой адаптер:

ip link set eth0 up

чтобы убедиться что трафик действительно идет через Tor идем на whoer.net:

Как видишь мы получили полностью изолированную операционную систему, весь трафик которой идет через сеть Tor.

Шаг 5. VPN + Whonix + Kali Linux + VPN.

И на этом вреде бы можно было бы остановиться, но мы пойдём дальше. А именно добавим в нашу конфигурацию еще и VPN и даже не один, а целых два. Начнём с самого простого: включим VPN на хост-машине. Т.е. трафик сначала будет идти через vpn, а потом через Tor на Gateway, это даст бонус в том, что наш провайдер перестанет видеть, что мы используем сеть Tor. В некоторых ситуациях это может быть очень и очень не лишним.

А чтобы ещё больше заанонимится мы настроим vpn ещё и на Kali. Я покажу, как это сделать на примере vpn-провайдера HideMyAss. Хотя принцип настройки похож у всех провайдеров. Да и на сайтах они обычно пишут инструкцию как что настраивать.

Для начала установим необходимые утилиты:

sudo apt-get install openvpn curl dialog fping

Хотя почти всё из перечисленного в Kali Linux уже установлено, но лучше перепроверить. Теперь нам понадобится конфиг для OpenVPN, его можно скачать на сайте vpn-провайдера. Скачав и распаковав скрипт, его нужно запустить:

bash hma-vpn.sh -p tcp London

И убеждаемся, что теперь он не видит, что мы используем Tor, а видит белый IP нашего vpn.

Вывод

В качестве выводов можно сказать, что используя возможности предоставленные нам Whonix мы достигли очень высокого уровня анонимности. Такого уровня более чем достаточно в 90% случаев (если не больше). Не менее серьёзный получился уровень безопасности в сети, благодаря изоляции рабочей операционной системы. При этом мы скрыли факт использования сети Tor от провайдера и от посещаемых нами ресурсов. Также благодаря использованию второго vpn мы обезопасили себя от деанонимизации в случае контроля выходной ноды Tor. И при этом всём получили в распоряжение мощный функционал Kali Linux, взамен скудного и требующего допиливания Whonix.

При подготовке материала использовались источники:

https://www.whonix.org/wiki/Documentation

https://habr.com/ru/companies/alexhost/articles/532980/

https://telegra.ph/Ustanovka-Whonix-07-24